¿Alguna vez se ha encontrado con la necesidad de liberar un puerto específico en el firewall de su MikroTik y se ha sentido perdido en el proceso? ¡No se preocupe! Esta es una de las tareas más comunes en el día a día de un administrador de redes, y hoy le mostraré exactamente cómo hacerlo usando Winbox de forma simple y eficiente.

¿Por Qué Liberar Puertos en el Firewall MikroTik?

Antes de pasar a la práctica, es importante entender cuándo y por qué necesitamos liberar puertos en el firewall. MikroTik, por defecto, viene con reglas de firewall que bloquean el acceso externo a la red interna por cuestiones de seguridad.

Situaciones más comunes que exigen la liberación de puertos en el firewall Mikrotik:

- Acceso remoto a cámaras IP

- Servidores web internos

- Sistemas de monitoreo

- Aplicaciones corporativas específicas

- Juegos en línea

- Acceso a NVR (Network Video Recorder)

Antes de continuar, recomendamos la lectura de los artículos:

Redireccionamiento de Puertos Mikrotik con Winbox

Firewall MikroTik: Guía Completa para Proteger Su Red con RouterOS

Si lo prefiere, continúe con la lectura actual.

Configurando la Liberación de Puertos en el Firewall Mikrotik: Guía Paso a Paso con Winbox

Para comenzar a configurar su Mikrotik para la liberación de puertos:

- Abra la aplicación Winbox en su computadora. Si aún no la tiene, descárguela del sitio oficial de Mikrotik. Conéctese a su enrutador Mikrotik usando la dirección IP o MAC y sus credenciales de inicio de sesión.

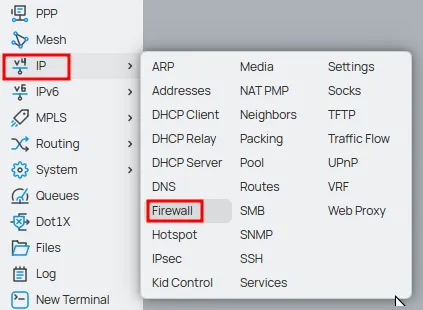

- En el menú principal de Winbox, ubicado en el lado izquierdo de la pantalla, haga clic en “IP” y, a continuación, seleccione “Firewall”. Esta acción abrirá la ventana de configuraciones del Firewall.

Creando la Regla de Filter (Permitiendo el Tráfico)

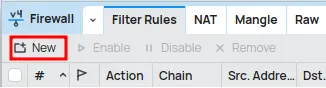

En la ventana Firewall, seleccione la pestaña Filter Rules.

Haga clic en el botón “New” o “+” (Añadir Nueva Regla) para crear una nueva regla de filter.

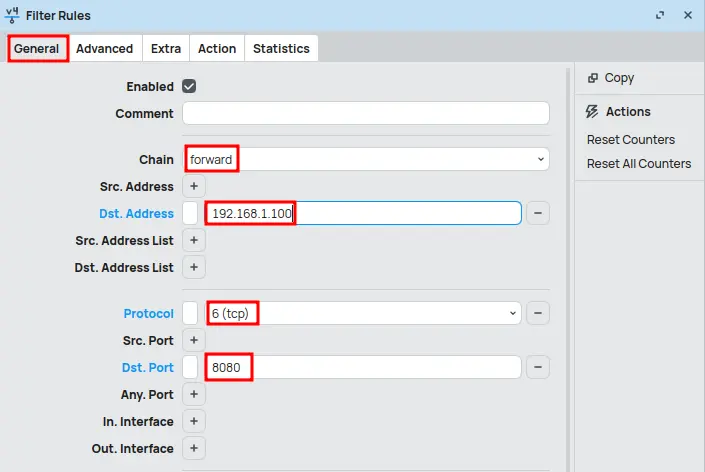

En la pestaña General de la nueva regla:

- Chain: Seleccione forward. Esta cadena se usa para paquetes que están siendo reenviados a través del enrutador (del WAN al LAN, en este caso).

- Protocol: Seleccione el mismo protocolo usado en la regla de NAT. En nuestro ejemplo, tcp.

- Dst. Port: Ingrese el puerto de destino que el tráfico externo usará para acceder a su servicio. En nuestro ejemplo, 8080.

- Dst. Address: (Opcional, pero recomendado) Ingrese la dirección IP interna del servidor o dispositivo al que se redirigirá el tráfico. En nuestro ejemplo, 192.168.1.100. Esto garantiza que la regla se aplique solo al tráfico destinado a esa IP específica.

- In. Interface: (Opcional, pero recomendado) Seleccione la interfaz de entrada por donde el tráfico externo llegará (generalmente su interfaz WAN/Internet).

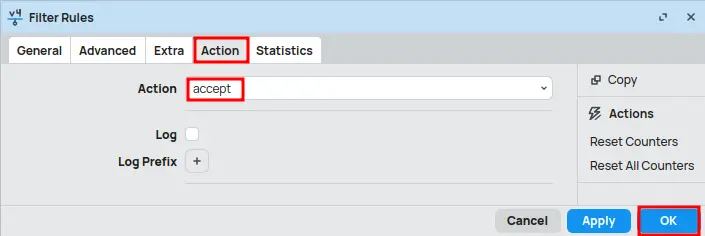

En la pestaña Action:

- Action: Seleccione accept. Esta acción permite que el tráfico correspondiente pase por el firewall.

Haga clic en OK para guardar la regla de filter.

Otros Puertos Comunes que Frecuentemente Necesitan Ser Liberados

| Puerto(s) | Protocolo(s) | Descripción del Servicio / Aplicación |

| 80, 443 | TCP | Servidores Web (HTTP e HTTPS) |

| 21 | TCP | FTP (File Transfer Protocol) |

| 22 | TCP | SSH (Secure Shell) |

| 23 | TCP | Telnet (Evitar uso, inseguro) |

| 25 | TCP | SMTP (Envío de Correos Electrónicos) |

| 110 | TCP | POP3 (Recepción de Correos Electrónicos) |

| 143 | TCP | IMAP (Recepción de Correos Electrónicos) |

| 3389 | TCP | Remote Desktop Protocol (RDP) |

| 554 | TCP | RTSP (Real Time Streaming Protocol) para cámaras IP |

| 25565 | TCP | Servidor Minecraft |

| 8080, 8081 | TCP | Interfaces Web Alternativas / Proxies |

| 500, 4500 | UDP | IKE/IPsec (VPN) |

| 1723 | TCP | PPTP (VPN) |

Es importante resaltar que la liberación de puertos debe hacerse con cautela y siempre siguiendo las buenas prácticas de seguridad.

Conclusión

La liberación de puertos en el firewall MikroTik usando Winbox es un proceso fundamental para permitir la comunicación de servicios internos con el mundo exterior. Al entender los conceptos de NAT (especialmente Dst-NAT) y la importancia del orden de las reglas de filter, puede configurar su enrutador de forma eficiente y segura. Recuerde siempre aplicar las buenas prácticas de seguridad para proteger su red contra accesos no deseados y mantener la integridad de sus datos. Con esta guía, tiene las herramientas necesarias para realizar esta tarea con confianza y conocimiento.

Conoce el blog EMNews y mantente al tanto de las últimas novedades, análisis y tendencias del mundo de la tecnología y las telecomunicaciones.