En el entorno empresarial moderno, la conectividad segura entre diferentes ubicaciones geográficas es un pilar fundamental para la continuidad de los negocios y la eficiencia operativa. Aquí es donde las VPN Site-to-Site L2TP/IPSec (Punto a Punto) se destacan.

Una VPN Site-to-Site L2TP/IPSec establece un túnel de comunicación cifrado y persistente entre dos redes locales (LAN) distintas, como la sede central de una empresa y sus sucursales. A diferencia de las VPN de Acceso Remoto (Client-to-Site), que conectan a un usuario individual, la Site-to-Site conecta routers o gateways, permitiendo que todos los dispositivos de ambas redes se comuniquen como si estuvieran en la misma ubicación física.

Ventajas de la VPN Site-to-Site

La implementación de una VPN Site-to-Site ofrece beneficios cruciales para la infraestructura de TI:

| Ventaja | Descripción |

|---|---|

| Seguridad Reforzada | Todo el tráfico entre redes está cifrado, protegiendo datos sensibles de interceptación en la Internet pública. |

| Comunicación Transparente | Permite acceder a recursos de red (servidores, impresoras, sistemas) desde cualquier ubicación, de forma transparente al usuario final. |

| Reducción de Costos | Elimina la necesidad de líneas dedicadas costosas, como MPLS, utilizando la infraestructura de Internet existente. |

| Escalabilidad | Facilita la incorporación de nuevas sucursales de manera rápida y eficiente. |

Premisa: Servidor VPN L2TP/IPsec (Sede Central)

Para que la sucursal pueda conectarse, el router MikroTik de la Sede Central debe estar configurado previamente como servidor L2TP/IPsec.

IMPORTANTE: Este artículo asume que el MikroTik de la Sede Central ya está configurado como servidor L2TP/IPsec siguiendo el tutorial base “Configurando L2TP IPSec en MikroTik con IP Cloud.”

Ejemplo de configuración:

| Ubicación | Función | LAN | IP del Servidor VPN | Pool de IP VPN |

|---|---|---|---|---|

| Sede Central | Servidor VPN | 192.168.1.0/24 | IP Público o IP Cloud | 10.10.0.0/24 |

| Sucursal | Cliente VPN | 192.168.2.0/24 | – | – |

El MikroTik de la sucursal recibirá el IP 10.10.0.2 del pool.

Configuración del Cliente L2TP/IPsec (Sucursal)

Configurar la Interfaz L2TP Client

Este procedimiento crea el túnel VPN de salida en el router de la Sucursal, conectándolo al servidor de la Sede Central.

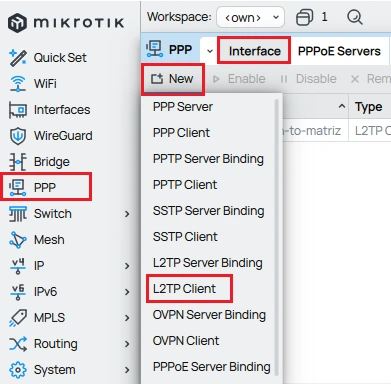

Abra WinBox y conéctese al router MikroTik de la sucursal.

- Vaya a PPP.

- Haga clic en New (+).

- Seleccione L2TP Client.

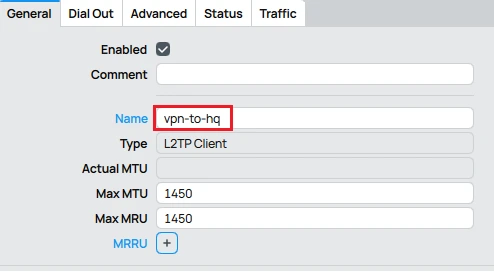

General:

- Name: vpn-to-hq

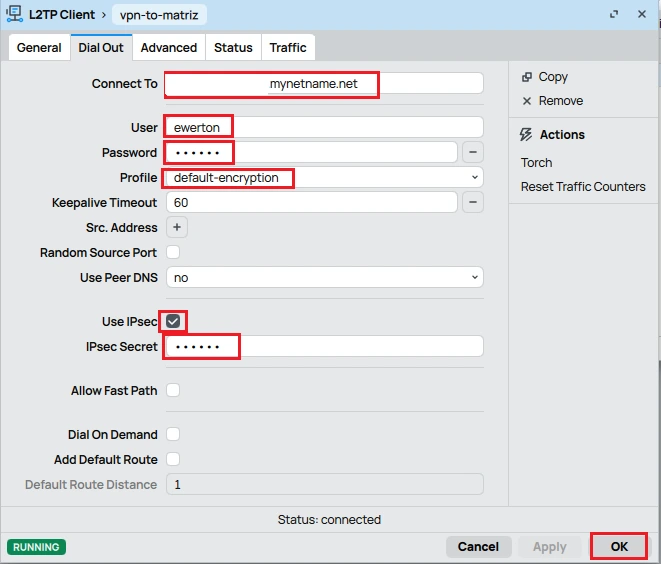

Dial Out:

- Connect To: IP público o DNS del IP Cloud de la Sede Central.

- User: Usuario configurado.

- Password: Contraseña del usuario.

- Profile: default-encryption.

- Use IPSec: Activado.

- IPSec Secret: PSK configurado en la Sede Central.

- Add Default Route: Desactivado.

Por último, haga clic en para guardar la configuración.

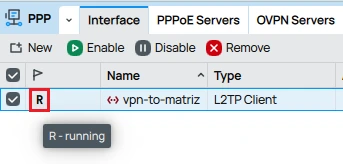

La interfaz vpn-to-matriz debe aparecer como R (Running) si la conexión es exitosa.

Configurar Ruteo Estático (Sucursal)

Para que los dispositivos en la red de la Sucursal (192.168.2.0/24) puedan acceder a la red de la Sede Central (192.168.1.0/24), es necesario agregar una ruta estática.

Consulta el artículo “Enrutamiento Estático en Mikrotik: Guía Completa con Winbox”, que presenta paso a paso cómo configurar el ruteo estático de manera simple y eficiente; a continuación, mostraremos el procedimiento principal de forma resumida.

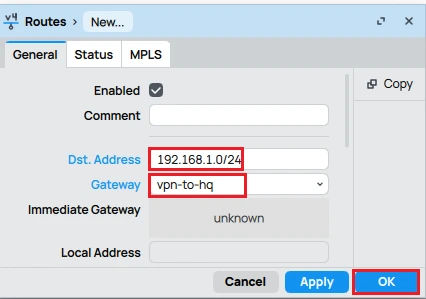

- Vaya a IP > Routes.

- En la ventana Route List, haga clic en el botón New (o en el ícono +).

| Parámetro | Valor |

|---|---|

| Dst. Address | 192.168.1.0/24 (Red de destino — representa la LAN de la Sede Central) |

| Gateway | vpn-to-hq (Interfaz VPN utilizada para la conexión con la Sede Central) |

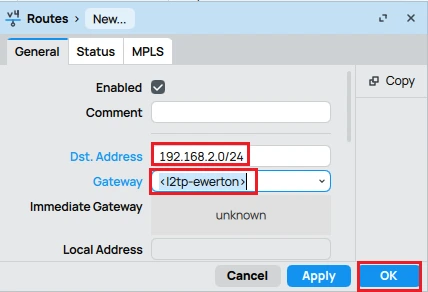

Configurar Ruteo Estático (Sede Central)

El MikroTik de la Sede Central necesita saber cómo enviar el tráfico de regreso a la red de la Sucursal (192.168.2.0/24).

No Mikrotik da Matriz (Servidor):

- Vá em IP > Routes.

- Haga clic en el icono +.

| Parámetro | Valor |

|---|---|

| Dst. Address | 192.168.2.0/24 (Red de destino — representa la LAN de la Sucursal) |

| Gateway | l2tp-ewerton (Interface VPN utilizada para a conexão com a Filial) |

Clique em OK.

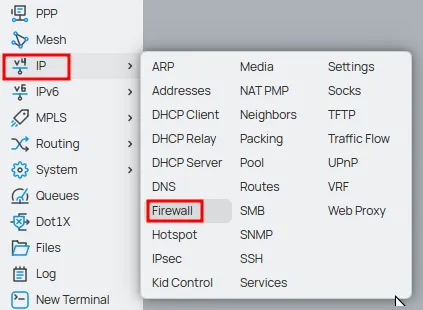

Ajustes de Firewall (Sede Central y Sucursal)

Es fundamental garantizar que el tráfico entre las redes locales no sea bloqueado por el firewall después de que se establezca el túnel.

En el MikroTik de la Sede Central (Servidor):

Vaya a IP > Firewall.

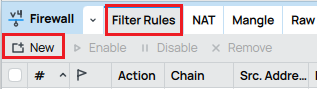

En la pestaña “Filter Rules”, se mostrarán todas las reglas de filtrado existentes (si las hubiera).

Para crear una nueva regla en el Firewall de MikroTik, haga clic en el botón “New” o en el ícono “+” (signo de suma) para abrir la ventana de configuración de la nueva regla.

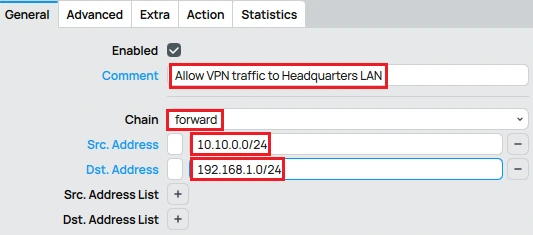

En la pestaña General:

- Comment: ingrese un comentario descriptivo para facilitar la identificación de la regla.

- Agregue una regla en el campo Chain forward para permitir el tráfico desde la red VPN (Src. Address – 10.10.0.0/24) hacia la red local de la Sede Central (Dst. Address – 192.168.1.0/24).

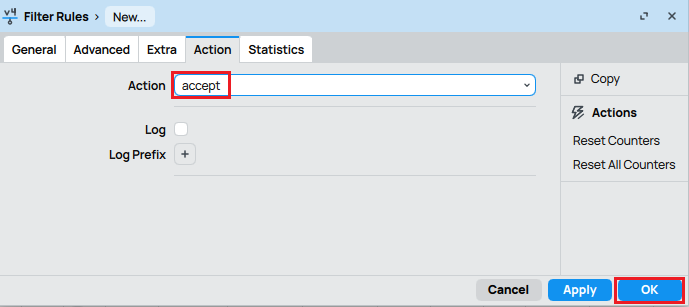

Action: seleccione la opción accept.

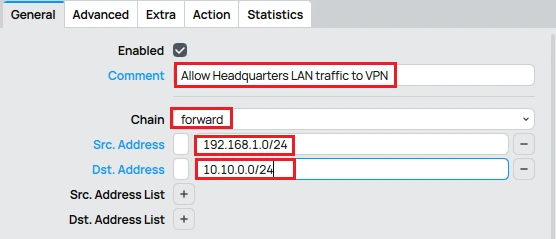

- Ahora agregue una nueva regla en el campo Chain: forward para permitir el tráfico desde la red local de la Sede Central (Src. Address – 192.168.1.0/24) hacia la red local de la VPN (Dst. Address – 10.10.0.0/24).

Action: seleccione la opción accept.

En el MikroTik de la Sucursal (Cliente):

Vaya a IP > Firewall.

En la pestaña “Filter Rules”, haga clic en el botón “New” o en el ícono “+” (signo de suma) para abrir la ventana de configuración.

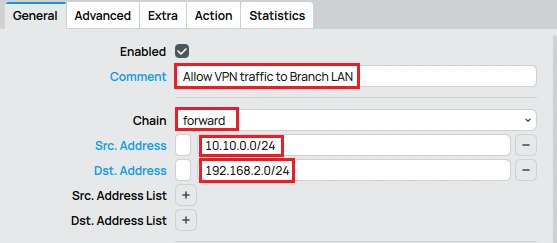

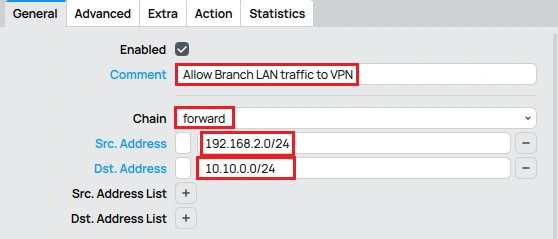

En la pestaña General:

- Comment: ingrese un comentario descriptivo para facilitar la identificación de la regla.

- Agregue una regla en el campo Chain forward para permitir el tráfico desde la red VPN (Src. Address – 10.10.0.0/24) hacia la red local de la Sucursal (Dst. Address – 192.168.2.0/24).

Action: seleccione la opción accept.

- Ahora agregue una nueva regla en el campo Chain: forward para permitir el tráfico desde la red de la Sucursal (Src. Address – 192.168.2.0/24) hacia la red VPN (Dst. Address – 10.10.0.0/24).

Action: seleccione la opción accept.

Conclusión: Conectividad Segura y Eficiente con VPN L2TP/IPSec Site-to-Site

Configurar una VPN Site-to-Site L2TP/IPsec en MikroTik siguiendo el modelo Sede–Sucursal es una solución robusta y económica para interconectar redes corporativas. Asegurar una configuración correcta del servidor, del cliente, del ruteo estático y de las reglas de firewall permite crear un entorno unificado y seguro, esencial para empresas con múltiples ubicaciones.

¡No te pierdas ninguna novedad! Únete a nuestro canal de WhatsApp para recibir artículos, reseñas y noticias exclusivas sobre MikroTik.

👉 https://whatsapp.com/channel/0029Va4pJbu47Xe79TIBxo1G

Conoce el blog EMNews y mantente al tanto de las últimas novedades, análisis y tendencias del mundo de la tecnología y las telecomunicaciones.