La Esencia de la Seguridad de Red con MikroTik

En el escenario digital actual, donde las amenazas cibernéticas evolucionan constantemente, la seguridad de la red es más que una necesidad – es una prioridad innegociable. Para empresas y usuarios domésticos que buscan una defensa robusta y flexible, el Firewall MikroTik, integrado en el potente sistema operativo RouterOS, surge como una solución destacada. Pero, ¿qué hace exactamente que el firewall de MikroTik sea tan eficaz y cómo puede ser la columna vertebral de su estrategia de seguridad de red?

Este artículo es una guía completa. Nos sumergiremos en los conceptos fundamentales del Firewall MikroTik, exploraremos sus funcionalidades avanzadas, detallaremos las mejores prácticas de configuración de firewall y presentaremos ejemplos prácticos que lo capacitarán para proteger su infraestructura de red de forma proactiva. Prepárese para desvelar el potencial de MikroTik y elevar el nivel de seguridad cibernética de su entorno digital.

¿Qué es el Firewall MikroTik y Su Importancia en la Protección de Redes?

El Firewall de MikroTik RouterOS es una herramienta de seguridad integral, diseñada para ofrecer un control granular sobre el tráfico de red. Opera como un punto de control inteligente, inspeccionando cada paquete de datos que intenta entrar o salir de su red. Basándose en un conjunto de reglas predefinidas, el firewall decide si el tráfico debe ser permitido o bloqueado. Esta capacidad de filtrado, que abarca tanto la inspección con estado (stateful) como sin estado (stateless), es crucial para:

- Prevención de Accesos No Autorizados: Impedir que intrusos externos accedan a sus sistemas y datos confidenciales.

- Control de Tráfico de Salida: Garantizar que sus dispositivos no se comuniquen con destinos maliciosos o no deseados en internet.

- Gestión Eficiente del Flujo de Datos: Optimizar el rendimiento de la red, priorizando tráficos críticos y limitando el uso indebido del ancho de banda, lo que es vital para la optimización de red.

Funcionalidades Avanzadas del Firewall para una Defensa Robusta

El MikroTik RouterOS va mucho más allá de lo básico en términos de funcionalidades de firewall, ofreciendo un conjunto impresionante de recursos que lo convierten en una opción superior para diversos escenarios de seguridad de red:

- Inspección de Paquetes Stateful y Stateless: La flexibilidad de analizar el contexto de las conexiones (stateful) o solo paquetes individuales (stateless) proporciona un equilibrio ideal entre seguridad y rendimiento.

- Detección de Protocolo Layer-7: Una funcionalidad poderosa que permite identificar y controlar el tráfico basándose en el tipo de aplicación (ej: Facebook, YouTube, BitTorrent), y no solo puertos e IPs. Esto es fundamental para el control de ancho de banda y la prevención del uso indebido de la red, siendo una herramienta clave para administradores de red.

- Filtrado de Protocolos Peer-to-Peer (P2P): Bloquea o limita el tráfico de aplicaciones P2P, que frecuentemente consumen ancho de banda excesivo y pueden ser vectores para malware, comprometiendo la seguridad de la información.

- Clasificación de Tráfico Detallada: El MikroTik permite clasificar el tráfico basándose en una amplia gama de criterios, incluyendo:

• Dirección MAC de origen

• Direcciones IP (red o lista) y tipos de dirección

• Puerto o rango de puertos

• Protocolos IP (TCP, UDP, ICMP, etc.)

• Opciones de protocolo (flags TCP, tipo ICMP, MSS)

• Interfaz de entrada o salida del paquete

• Marcas de flujo y conexión internas

• Byte DSCP (Differentiated Services Code Point)

• Contenido del paquete

• Tasa de llegada de paquetes y números de secuencia

• Tamaño del paquete

• Tiempo de llegada del paquete

Esta granularidad permite crear reglas de firewall extremadamente precisas y adaptadas a sus necesidades específicas de seguridad de red.

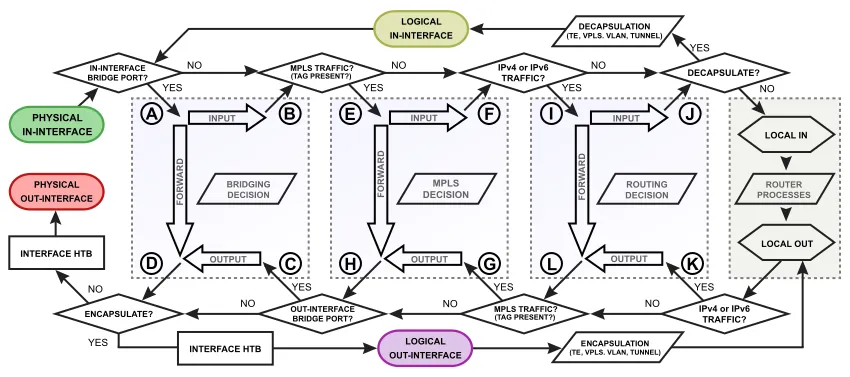

Módulos Esenciales del Firewall MikroTik: Entendiendo la Estructura

Para comprender la operación del Firewall MikroTik, es crucial conocer sus tres módulos principales, que trabajan en conjunto para proteger su red:

- Filter/Raw: Este módulo es el núcleo del filtrado de paquetes. Se utiliza para permitir o denegar el tráfico basándose en políticas definidas. La tabla raw es particularmente eficiente para descartar tráfico no deseado incluso antes de que se inicie el seguimiento de conexión, optimizando el uso de recursos del enrutador y mejorando el rendimiento de la red.

- Mangle: El módulo mangle se emplea para marcar paquetes y conexiones. Estas marcas pueden ser utilizadas por otras funcionalidades de RouterOS, como la gestión de colas (QoS) o el enrutamiento, para aplicar acciones específicas a determinados tipos de tráfico. Por ejemplo, puede marcar paquetes de voz para garantizarles prioridad en la red, esencial para la calidad de servicio.

- NAT (Network Address Translation): El módulo NAT es fundamental para redes que utilizan direcciones IP privadas y necesitan comunicarse con internet (que utiliza direcciones IP públicas). Permite la traducción de direcciones IP de origen (srcnat) y de destino (dstnat), además de ser utilizado para redireccionamientos de puertos y otras configuraciones de acceso.

Cadenas (Chains): La Lógica Detrás de las Reglas de Firewall en MikroTik

Cadenas (Chains): La Lógica Detrás de las Reglas de Firewall en MikroTik

Las reglas de firewall en MikroTik se organizan en cadenas, que son listas secuenciales de reglas procesadas de arriba hacia abajo. Cuando un paquete llega al firewall, se compara con las reglas en la cadena, una por una, hasta que se encuentra una coincidencia. Una vez que una regla coincide, la acción especificada se ejecuta, y el procesamiento para esa cadena generalmente se detiene (a menos que la acción sea passthrough).

Cada módulo del firewall posee sus propias cadenas predefinidas, que representan diferentes puntos en el flujo de paquetes a través del enrutador:

Raw:

- prerouting: Procesa paquetes antes de cualquier decisión de enrutamiento.

- output: Procesa paquetes generados por el propio enrutador.

Filter:

- input: Procesa paquetes destinados al propio enrutador.

- forward: Procesa paquetes que están siendo enrutados a través del enrutador (de una interfaz a otra).

- output: Procesa paquetes generados por el propio enrutador.

Mangle:

- prerouting: Marca paquetes antes del enrutamiento.

- input: Marca paquetes destinados al enrutador.

- forward: Marca paquetes enrutados a través del enrutador.

- output: Marca paquetes generados por el enrutador.

- postrouting: Marca paquetes después del enrutamiento, antes de salir de la interfaz.

NAT:

- srcnat: Traduce la dirección IP de origen de paquetes que salen de la red.

- dstnat: Traduce la dirección IP de destino de paquetes que entran en la red (usado para redireccionamiento de puertos).

Mejores Prácticas para una Configuración Robusta de Firewall MikroTik

Configurar un firewall eficaz va más allá de solo añadir algunas reglas. Adoptar las mejores prácticas garantiza seguridad, rendimiento y facilidad de mantenimiento. Siga estos consejos para optimizar sus reglas de firewall:

- 1.La Organización es Fundamental: Agrupe sus reglas de firewall de forma lógica. Use comentarios (comment) en cada regla para describir su finalidad. Esto facilita la comprensión y la depuración, especialmente en configuraciones de red complejas.

- 2.Use Cadenas Definidas por el Usuario: Para escenarios más complejos, cree sus propias cadenas (chain) y llámelas desde las cadenas predefinidas. Esto ayuda a modularizar sus reglas y a mantener la organización, contribuyendo a una gestión de red más eficiente.

- 3.Priorice established,related: Coloque las reglas que permiten el tráfico de retorno de conexiones ya establecidas o relacionadas (connection-state=established,related) en la parte superior de sus cadenas input y forward. Esto garantiza que el tráfico legítimo no sea bloqueado y optimiza el procesamiento, ya que la mayoría de los paquetes coincidirán con estas reglas, mejorando el rendimiento del firewall.

- 4.La Regla de Drop Final: Siempre incluya una regla de drop explícita al final de las cadenas input y forward. Esta regla (action=drop) debe descartar todo el tráfico que no fue explícitamente permitido por las reglas anteriores. Esto implementa una política de seguridad de “todo lo que no está explícitamente permitido, es denegado”, esencial para una red segura.

- 5.Protección Contra Ataques Comunes: Implemente reglas para mitigar ataques conocidos, como escaneo de puertos, ataques de denegación de servicio (DoS) e intentos de fuerza bruta. El MikroTik ofrece matchers específicos para esto, como psd (Port Scan Detection) y connection-limit, fortaleciendo la seguridad cibernética.

- 6.Posicionamiento Eficiente de las Reglas: El orden de las reglas importa. Coloque las reglas más específicas y que tienden a ser más frecuentemente coincidentes al principio de las cadenas para optimizar el rendimiento del firewall. Las reglas que descartan tráfico no deseado deben ir antes de las reglas que permiten tráfico, impactando directamente la eficiencia de la red.

- 7.Monitoree y Ajuste Constantemente: Un firewall no es una configuración de “configurar y olvidar”. Monitoree los registros del firewall regularmente para identificar intentos de acceso no autorizado, tráfico inusual o reglas que puedan estar causando bloqueos indebidos. Ajuste sus reglas según sea necesario para mantener la seguridad y el rendimiento óptimos, garantizando el mantenimiento de la red.

Conclusión: Fortaleciendo Su Red con el Firewall MikroTik

El Firewall MikroTik, con su amplia gama de funcionalidades y la flexibilidad de RouterOS, es una herramienta indispensable para cualquier administrador de red que busca control y seguridad. Desde la protección básica contra accesos no autorizados hasta la implementación de políticas de tráfico complejas y la mitigación de ataques, el MikroTik ofrece las herramientas necesarias para construir una infraestructura de red robusta y resiliente.

Al seguir las mejores prácticas de configuración de firewall y entender la lógica detrás de las cadenas y módulos del firewall, estará capacitado para crear un entorno digital más seguro y eficiente. Recuerde que la seguridad es un proceso continuo de aprendizaje y adaptación. Manténgase actualizado con las últimas amenazas y continúe mejorando sus reglas de firewall para garantizar la protección continua de su red.

Para una mejor comprensión del tema, recomendamos la lectura de los siguientes artículos aquí en el blog:

- Redireccionamiento de Puertos Mikrotik con Winbox – Entienda cómo configurar reglas de redireccionamiento de forma eficiente.

- Cómo Liberar Puerto Interno en el Firewall MikroTik usando Winbox: Guía Práctica con Ejemplo Real – Un paso a paso completo con ejemplo aplicado para facilitar el entendimiento.

Estas lecturas complementarias ayudarán a aclarar conceptos importantes y garantizar una aplicación más segura y eficaz de las configuraciones.

Conoce el blog EMNews y mantente al tanto de las últimas novedades, análisis y tendencias del mundo de la tecnología y las telecomunicaciones.