A Essência da Segurança de Rede com MikroTik

No cenário digital atual, onde as ameaças cibernéticas evoluem constantemente, a segurança da rede é mais do que uma necessidade – é uma prioridade inegociável. Para empresas e usuários domésticos que buscam uma defesa robusta e flexível, o Firewall MikroTik, integrado ao poderoso sistema operacional RouterOS, surge como uma solução de destaque. Mas o que exatamente torna o firewall do MikroTik tão eficaz e como ele pode ser a espinha dorsal da sua estratégia de segurança de rede?

Este artigo é um guia completo. Vamos mergulhar nos conceitos fundamentais do Firewall MikroTik, explorar suas funcionalidades avançadas, detalhar as melhores práticas de configuração de firewall e apresentar exemplos práticos que o capacitarão a proteger sua infraestrutura de rede de forma proativa. Prepare-se para desvendar o potencial do MikroTik e elevar o nível de segurança cibernética do seu ambiente digital.

O que é o Firewall MikroTik e Sua Importância na Proteção de Redes?

O Firewall do MikroTik RouterOS é uma ferramenta de segurança abrangente, projetada para oferecer controle granular sobre o tráfego de rede. Ele opera como um ponto de controle inteligente, inspecionando cada pacote de dados que tenta entrar ou sair da sua rede. Com base em um conjunto de regras predefinidas, o firewall decide se o tráfego deve ser permitido ou bloqueado. Essa capacidade de filtragem, que abrange tanto a inspeção com estado (stateful) quanto sem estado (stateless), é crucial para:

- Prevenção de Acessos Não Autorizados: Impedir que invasores externos acessem seus sistemas e dados confidenciais.

- Controle de Tráfego de Saída: Garantir que seus dispositivos não se comuniquem com destinos maliciosos ou indesejados na internet.

- Gerenciamento Eficiente do Fluxo de Dados: Otimizar o desempenho da rede, priorizando tráfegos críticos e limitando o uso indevido da largura de banda, o que é vital para a otimização de rede.

Funcionalidades Avançadas do Firewall para Defesa Robusta

O MikroTik RouterOS vai muito além do básico em termos de funcionalidades de firewall, oferecendo um conjunto impressionante de recursos que o tornam uma escolha superior para diversos cenários de segurança de rede:

- Inspeção de Pacotes Stateful e Stateless: A flexibilidade de analisar o contexto das conexões (stateful) ou apenas pacotes individuais (stateless) proporciona um equilíbrio ideal entre segurança e desempenho.

- Detecção de Protocolo Layer-7: Uma funcionalidade poderosa que permite identificar e controlar o tráfego com base no tipo de aplicação (ex: Facebook, YouTube, BitTorrent), e não apenas portas e IPs. Isso é fundamental para o controle de banda e a prevenção de uso indevido da rede, sendo uma ferramenta chave para administradores de rede.

- Filtragem de Protocolos Peer-to-Peer (P2P): Bloqueia ou limita o tráfego de aplicações P2P, que frequentemente consomem largura de banda excessiva e podem ser vetores para malware, comprometendo a segurança da informação.

- Classificação de Tráfego Detalhada: O MikroTik permite classificar o tráfego com base em uma vasta gama de critérios, incluindo:

- Endereço MAC de origem

- Endereços IP (rede ou lista) e tipos de endereço

- Porta ou faixa de portas

- Protocolos IP (TCP, UDP, ICMP, etc.)

- Opções de protocolo (flags TCP, tipo ICMP, MSS)

- Interface de entrada ou saída do pacote

- Marcas de fluxo e conexão internas

- Byte DSCP (Differentiated Services Code Point)

- Conteúdo do pacote

- Taxa de chegada de pacotes e números de sequência

- Tamanho do pacote

- Tempo de chegada do pacote

Essa granularidade permite criar regras de firewall extremamente precisas e adaptadas às suas necessidades específicas de segurança de rede.

Módulos Essenciais do Firewall MikroTik: Entendendo a Estrutura

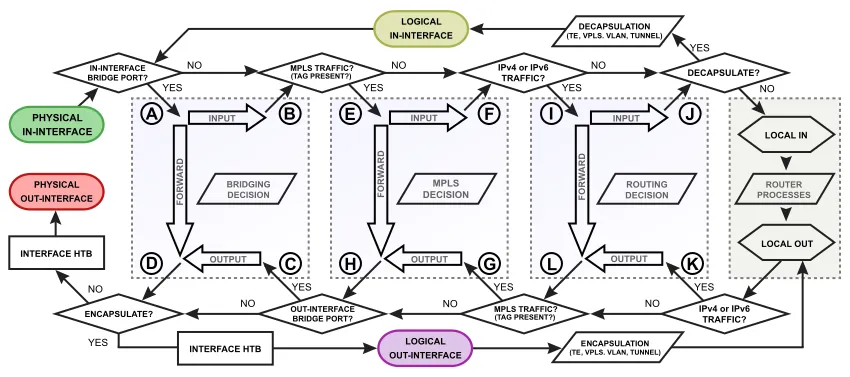

Para compreender a operação do Firewall MikroTik, é crucial conhecer seus três módulos principais, que trabalham em conjunto para proteger sua rede:

- Filter/Raw: Este módulo é o cerne da filtragem de pacotes. Ele é utilizado para permitir ou negar o tráfego com base em políticas definidas. A tabela raw é particularmente eficiente para descartar tráfego indesejado antes mesmo que o connection tracking seja iniciado, otimizando o uso de recursos do roteador e melhorando o desempenho da rede.

- Mangle: O módulo mangle é empregado para marcar pacotes e conexões. Essas marcas podem ser utilizadas por outras funcionalidades do RouterOS, como o gerenciamento de filas (QoS) ou o roteamento, para aplicar ações específicas a determinados tipos de tráfego. Por exemplo, você pode marcar pacotes de voz para garantir a eles prioridade na rede, essencial para qualidade de serviço.

- NAT (Network Address Translation): O módulo NAT é fundamental para redes que utilizam endereços IP privados e necessitam se comunicar com a internet (que utiliza endereços IP públicos). Ele permite a tradução de endereços IP de origem (srcnat) e de destino (dstnat), além de ser usado para redirecionamentos de portas e outras configurações de acesso.

Cadeias (Chains): A Lógica por Trás das Regras de Firewall no MikroTik

As regras de firewall no MikroTik são organizadas em cadeias, que são listas sequenciais de regras processadas de cima para baixo. Quando um pacote chega ao firewall, ele é comparado com as regras na cadeia, uma por uma, até que uma correspondência seja encontrada. Uma vez que uma regra é correspondida, a ação especificada é executada, e o processamento para aquela cadeia é geralmente interrompido (a menos que a ação seja passthrough).

Cada módulo do firewall possui suas próprias cadeias pré-definidas, que representam diferentes pontos no fluxo de pacotes através do roteador:

Raw:

- prerouting: Processa pacotes antes de qualquer decisão de roteamento.

- output: Processa pacotes gerados pelo próprio roteador.

Filter:

- input: Processa pacotes destinados ao próprio roteador.

- forward: Processa pacotes que estão sendo roteados através do roteador (de uma interface para outra).

- output: Processa pacotes gerados pelo próprio roteador.

Mangle:

- prerouting: Marca pacotes antes do roteamento.

- input: Marca pacotes destinados ao roteador.

- forward: Marca pacotes roteados através do roteador.

- output: Marca pacotes gerados pelo roteador.

- postrouting: Marca pacotes após o roteamento, antes de saírem da interface.

NAT:

- srcnat: Traduz o endereço IP de origem de pacotes que saem da rede.

- dstnat: Traduz o endereço IP de destino de pacotes que entram na rede (usado para redirecionamento de portas).

Melhores Práticas para uma Configuração Robusta de Firewall MikroTik

Configurar um firewall eficaz vai além de apenas adicionar algumas regras. Adotar as melhores práticas garante segurança, desempenho e facilidade de manutenção. Siga estas dicas para otimizar suas regras de firewall:

- 1.Organização é Fundamental: Agrupe suas regras de firewall de forma lógica. Use comentários (comment) em cada regra para descrever sua finalidade. Isso facilita a compreensão e a depuração, especialmente em configurações de rede complexas.

- 2.Use Cadeias Definidas pelo Usuário: Para cenários mais complexos, crie suas próprias cadeias (chain) e chame-as a partir das cadeias pré-definidas. Isso ajuda a modularizar suas regras e a manter a organização, contribuindo para uma gestão de rede mais eficiente.

- 3.Priorize established,related: Coloque as regras que permitem o tráfego de retorno de conexões já estabelecidas ou relacionadas (connection-state=established,related) no topo das suas cadeias input e forward. Isso garante que o tráfego legítimo não seja bloqueado e otimiza o processamento, pois a maioria dos pacotes corresponderá a essas regras, melhorando o desempenho do firewall.

- 4.A Regra de Drop Final: Sempre inclua uma regra de drop explícita no final das cadeias input e forward. Esta regra (action=drop) deve descartar todo o tráfego que não foi explicitamente permitido pelas regras anteriores. Isso implementa uma política de segurança de “tudo o que não é explicitamente permitido, é negado”, essencial para uma rede segura.

- 5.Proteção Contra Ataques Comuns: Implemente regras para mitigar ataques conhecidos, como varredura de portas, ataques de negação de serviço (DoS) e tentativas de força bruta. O MikroTik oferece matchers específicos para isso, como psd (Port Scan Detection) e connection-limit, fortalecendo a segurança cibernética.

- 6.Posicionamento Eficiente das Regras: A ordem das regras importa. Coloque as regras mais específicas e que tendem a ser mais frequentemente correspondidas no início das cadeias para otimizar o desempenho do firewall. Regras que descartam tráfego indesejado devem vir antes das regras que permitem tráfego, impactando diretamente a eficiência da rede.

- 7.Monitore e Ajuste Constantemente: Um firewall não é uma configuração “defina e esqueça”. Monitore os logs do firewall regularmente para identificar tentativas de acesso não autorizado, tráfego incomum ou regras que podem estar causando bloqueios indevidos. Ajuste suas regras conforme necessário para manter a segurança e o desempenho ideais, garantindo a manutenção de rede.

Conclusão: Fortalecendo Sua Rede com o Firewall MikroTik

O Firewall MikroTik, com sua vasta gama de funcionalidades e a flexibilidade do RouterOS, é uma ferramenta indispensável para qualquer administrador de rede que busca controle e segurança. Desde a proteção básica contra acessos não autorizados até a implementação de políticas de tráfego complexas e a mitigação de ataques, o MikroTik oferece as ferramentas necessárias para construir uma infraestrutura de rede robusta e resiliente.

Ao seguir as melhores práticas de configuração de firewall e entender a lógica por trás das cadeias e módulos do firewall, você estará apto a criar um ambiente digital mais seguro e eficiente. Lembre-se que a segurança é um processo contínuo de aprendizado e adaptação. Mantenha-se atualizado com as últimas ameaças e continue aprimorando suas regras de firewall para garantir a proteção contínua da sua rede.

Para uma melhor compreensão do tema, recomendamos a leitura dos seguintes artigos aqui no blog:

- Redirecionamento de Portas Mikrotik com Winbox – Entenda como configurar regras de redirecionamento de forma eficiente.

- Como Liberar Porta Interna no Firewall MikroTik usando Winbox: Guia Prático com Exemplo Real – Um passo a passo completo com exemplo aplicado para facilitar o entendimento.

Essas leituras complementares ajudarão a esclarecer conceitos importantes e garantir uma aplicação mais segura e eficaz das configurações.

Conheça o blog EMNews e fique por dentro das últimas novidades, análises e tendências do mundo da tecnologia e telecomunicações!

Conecte-se com a EM News e tenha acesso às principais novidades, soluções estratégicas e conteúdos técnicos exclusivos. Escolha o canal ideal para você e fique sempre à frente do mercado!

📸 Instagram – @emnews_telecom

💬 WhatsApp | MikroTik – https://whatsapp.com/channel/0029Va4pJbu47Xe79TIBxo1G

💼 LinkedIn – www.linkedin.com/in/ewerton-morais